面试问Redis锁,我脸都绿了......

谈起 Redis 锁,下面三个,算是出现最多的高频词汇:Setnx、RedLock、Redisson

Setnx

目前通常所说的 Setnx 命令,并非单指 Redis 的 setnx key value 这条命令。一般代指 Redis 中对 Set 命令加上 NX 参数进行使用,Set 这个命令,目前已经支持这么多参数可选:

SET key value [EX seconds|PX milliseconds] [NX|XX] [KEEPTTL]

当然了,就不在文章中默写 API 了,基础参数还有不清晰的,可以蹦到官网

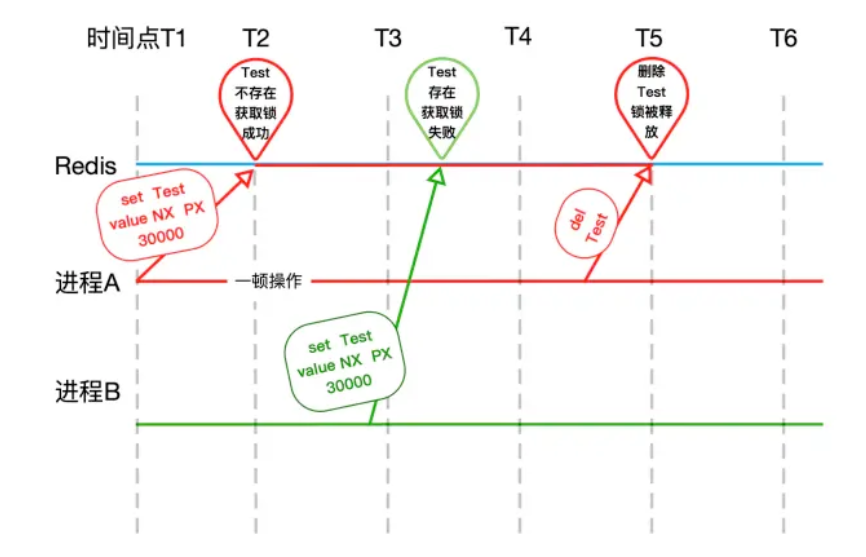

上图是 Setnx 大致原理,主要依托了它的 Key 不存在才能 Set 成功的特性,进程 A 拿到锁,在没有删除锁的 Key 时,进程 B 自然获取锁就失败了。那么为什么要使用 PX 30000 去设置一个超时时间?是怕进程 A 不讲道理啊,锁没等释放呢,万一崩了,直接原地把锁带走了,导致系统中谁也拿不到锁。

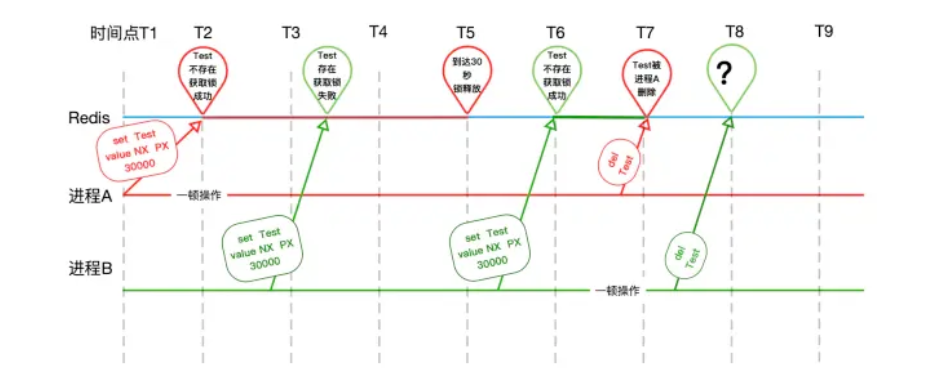

就算这样,还是不能保证万无一失。如果进程 A 又不讲道理,操作锁内资源超过笔者设置的超时时间,那么就会导致其他进程拿到锁,等进程 A 回来了,回手就是把其他进程的锁删了,如图:

还是刚才那张图,将 T5 时刻改成了锁超时,被 Redis 释放。

进程 B 在 T6 开开心心拿到锁不到一会,进程 A 操作完成,回手一个 Del,就把锁释放了。

当进程 B 操作完成,去释放锁的时候(图中 T8 时刻):

找不到锁其实还算好的,万一 T7 时刻有个进程 C 过来加锁成功,那么进程 B 就把进程 C 的锁释放了。

以此类推,进程 C 可能释放进程 D 的锁,进程 D....(禁止套娃),具体什么后果就不得而知了。

所以在用 Setnx 的时候,Key 虽然是主要作用,但是 Value 也不能闲着,可以设置一个唯一的客户端 ID,或者用 UUID 这种随机数。

当解锁的时候,先获取 Value 判断是否是当前进程加的锁,再去删除。伪代码:

String uuid = xxxx;

// 伪代码,具体实现看项目中用的连接工具

// 有的提供的方法名为set 有的叫setIfAbsent

set Test uuid NX PX 3000

try{

// biz handle....

} finally {

// unlock

if(uuid.equals(redisTool.get('Test')){

redisTool.del('Test');

}

}

这回看起来是不是稳了?相反,这回的问题更明显了,在 Finally 代码块中,Get 和 Del 并非原子操作,还是有进程安全问题。

为什么有问题还说这么多呢?有如下两点原因:

大小项目悖论:

大公司实现规范,但是小司小项目虽然存在不严谨,可并发倒也不高,出问题的概率和大公司一样低。

那么删除锁的正确姿势之一,就是可以使用 Lua 脚本,通过 Redis 的 eval/evalsha 命令来运行:

-- lua删除锁:

-- KEYS和ARGV分别是以集合方式传入的参数,对应上文的Test和uuid。

-- 如果对应的value等于传入的uuid。

if redis.call('get', KEYS[1]) == ARGV[1]

then

-- 执行删除操作

return redis.call('del', KEYS[1])

else

-- 不成功,返回0

return 0

end

通过 Lua 脚本能保证原子性的原因说的通俗一点:就算你在 Lua 里写出花,执行也是一个命令(eval/evalsha)去执行的,一条命令没执行完,其他客户端是看不到的。

进程 B 在 T6 开开心心拿到锁不到一会,进程 A 操作完成,回手一个 Del,就把锁释放了。

当进程 B 操作完成,去释放锁的时候(图中 T8 时刻):

找不到锁其实还算好的,万一 T7 时刻有个进程 C 过来加锁成功,那么进程 B 就把进程 C 的锁释放了。

以此类推,进程 C 可能释放进程 D 的锁,进程 D....(禁止套娃),具体什么后果就不得而知了。

所以在用 Setnx 的时候,Key 虽然是主要作用,但是 Value 也不能闲着,可以设置一个唯一的客户端 ID,或者用 UUID 这种随机数。

当解锁的时候,先获取 Value 判断是否是当前进程加的锁,再去删除。伪代码:

String uuid = xxxx;

// 伪代码,具体实现看项目中用的连接工具

// 有的提供的方法名为set 有的叫setIfAbsent

set Test uuid NX PX 3000

try{

// biz handle....

} finally {

// unlock

if(uuid.equals(redisTool.get('Test')){

redisTool.del('Test');

}

}

这回看起来是不是稳了?相反,这回的问题更明显了,在 Finally 代码块中,Get 和 Del 并非原子操作,还是有进程安全问题。

为什么有问题还说这么多呢?有如下两点原因:

- 搞清劣势所在,才能更好的完善。

- 上文中最后这段代码,还是有很多公司在用的。

大小项目悖论:

大公司实现规范,但是小司小项目虽然存在不严谨,可并发倒也不高,出问题的概率和大公司一样低。

那么删除锁的正确姿势之一,就是可以使用 Lua 脚本,通过 Redis 的 eval/evalsha 命令来运行:

-- lua删除锁:

-- KEYS和ARGV分别是以集合方式传入的参数,对应上文的Test和uuid。

-- 如果对应的value等于传入的uuid。

if redis.call('get', KEYS[1]) == ARGV[1]

then

-- 执行删除操作

return redis.call('del', KEYS[1])

else

-- 不成功,返回0

return 0

end

通过 Lua 脚本能保证原子性的原因说的通俗一点:就算你在 Lua 里写出花,执行也是一个命令(eval/evalsha)去执行的,一条命令没执行完,其他客户端是看不到的。